Cisco Konfig

1. Verschlüsselungskey für das VPN definieren (keyring)

crypto ikev2 keyring KEY_VPN_Basel-Zuerich peer Fortigate address 46.11.11.11 (IP Adresse der Fortigate) pre-shared-key abc123 (langes, kompliziertes Passwort verwenden)

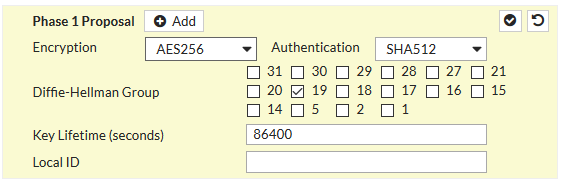

2. IKEv2 Proposal definieren (SA)

crypto ikev2 proposal default encryption aes-cbc-256 integrity sha512 group 19 - show command: router#sh crypto ikev2 proposal default IKEv2 proposal: default Encryption : AES-CBC-256 Integrity : SHA512 PRF : SHA512 DH Group : DH_GROUP_256_ECP/Group 19

3. IKEv2 Profil definieren

crypto ikev2 profile PROF_VPN_Basel-Zuerich match identity remote address 46.11.11.11 255.255.255.255 identity local address 62.12.12.12 authentication local pre-share authentication remote pre-share keyring local KEY_VPN_Basel-Zuerich

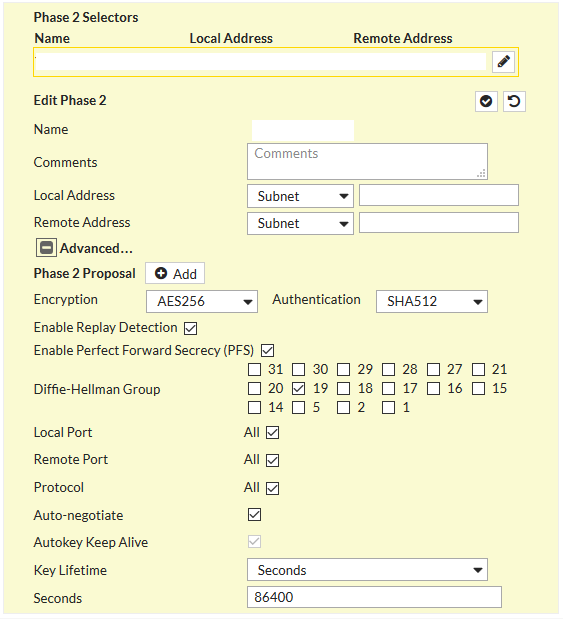

4. Access Liste für VPN Traffic erstellen (ACL)

ip access-list extended VPNACL-VPN_Basel-Zuerich permit ip 10.20.20.0 0.0.0.255 10.10.0.0 0.0.63.255 (von Clientnetz vor Ort nach Server-Netz über das VPN)

5. IPSecTransform SET definieren (Verschlüsselung im Tunnel)

crypto ipsec transform-set TS-VPN_Basel-Zuerich esp-aes 256 esp-sha256-hmac

6. Crypto Map erstellen (definiert Peer, ACL, und Transform Set)

crypto map CMAP-VPN_Basel-Zuerich 10 ipsec-isakmp set peer 46.11.11.11 set security-association lifetime seconds 86400 set transform-set TS-VPN_Basel-Zuerich set pfs group19 set ikev2-profile PROF_VPN_Basel-Zuerich match address VPNACL-VPN_Basel-Zuerich

7. VPN aktivieren (Zuweisen der Crypto Map auf das Router Interface)

interface Dialer1 crypto map CMAP-VPN_Basel-Zuerich

9. NAT ins Internet (Traffic ins VPN ohne NAT)

ip access-list extended NATACL_nach_Internet deny ip 10.20.20.0 0.0.0.255 10.10.0.0 0.0.63.255 permit ip 10.20.20.0 0.0.0.255 any ip nat inside source list NATACL_nach_Internet interface Dialer1 overload

Die NAT Rule mit der Access Liste ist wichtig, damit der Traffic ins VPN nicht übersetzt wird.

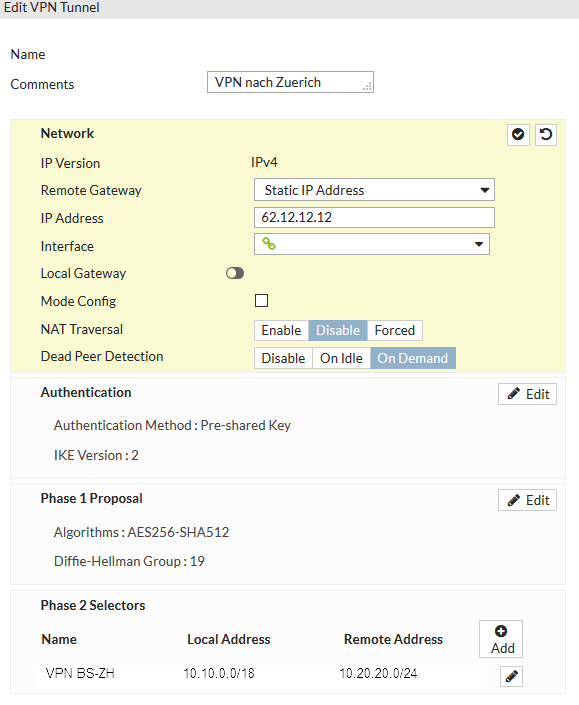

Fortigate Konfig